2019年4月17日,国家信息安全漏洞共享平台(CNVD)收录了Oracle WebLogic wls9-async反序列化远程命令执行漏洞(CNVD-C-2019-48814)。攻击者利用该漏洞,可在未授权的情况下远程执行命令。目前,漏洞细节已经公开,近期内针对该类攻击事件将剧增。

WebLogic Server是美国甲骨文(Oracle)公司开发的一款适用于云环境和传统环境的应用服务中间件,它提供了一个现代轻型开发平台,支持应用从开发到生产的整个生命周期管理,并简化了应用的部署和管理。

wls9-async组件为WebLogic Server提供异步通讯服务,默认应用于WebLogic部分版本。由于该WAR包在反序列化处理输入信息时存在缺陷,攻击者通过发送精心构造的恶意 HTTP 请求,即可获得目标服务器的权限,在未授权的情况下远程执行命令。

CNVD对该漏洞的综合评级为“高危”。

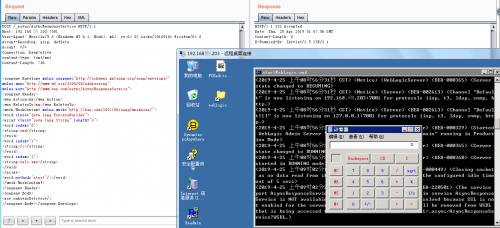

下图为利用exp攻击服务器远程执行调用计算器命令的情景复现。

安全狗持续关注了事件进展。根据最新的研究分析,我们总结出了一些防护建议,敬请用户知晓。

处置建议

目前,Oracle官方暂未发布补丁,临时解决方案如下:

1、 找到并删除ws9_ async_response.war、wIs-wsat.war并重启Weblogic服务。

2、 用户也可通过网站狗或云御自定义规则策略,控制禁止 /_async/* 及 /wls-wsat/* 路径的URL访问。

建议使用WebLogic Server构建网站的信息系统运营者进行自查,发现存在漏洞后,按照临时解决方案及时进行修复。