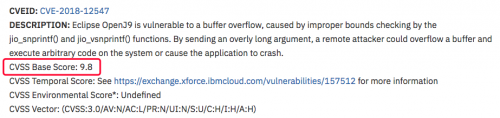

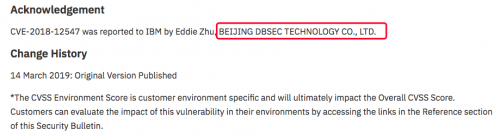

安华金和攻防实验室2018年提交给IBM的OpenJ9漏洞于近日完成修复,IBM推出补丁。由于这个漏洞(CVE-2018-12547)影响IBM产品多达400+、攻击复杂度低、危害大,CVE漏洞危害评分高达9.8。安华金和特此向广大用户告警,提醒OpenJ9用户及时下载IBM官网最新公布的补丁。

OpenJ9是IBM自1997年以来一直主推的高性能JVM产品,是IBM Java产品中的核心组件。几乎所有IBM成熟产品都依赖于OpenJ9,仅IBM自主产品就有419个产品受到此漏洞影响具体列表请见下面的链接。不仅IBM全线产品依赖OpenJ9,由于2017年OpenJ9开源,无数追求性能的第三方流行软件也都使用了OpenJ9。我们有理由相信该高危漏洞影响的主流产品不下千款。IBM特此对于安华金和在安全研究方面所做出的努力和贡献进行了特别的感谢。

漏洞概要

更多漏洞详细信息请参阅IBM 2019年6月30日官方发布的公告信息

漏洞影响

该漏洞属于缓冲区溢出漏洞,出问题的是OpenJ9的基础函数jio_snprintf()和 jio_vsnprintf(),由于缺乏对参数长度的严格检查,导致使用特定的POC可以执行任意命令甚至获得操作系统root权限。

防范措施

建议用户升级OpenJ9升级到最新版本。同时安华金和数据库安全评估系统最新版本也可以检测该漏洞。建议安华金和数据库安全漏洞评估系统用户升级到最新版本检查并修复此漏洞。没有购买该系统的用户也可以微信关注“安华金和服务平台”回复关键词“ibm”获取脚本进行本地检测。