雪越下越大,仿佛是鹅毛从天上落下来一样,又好似天女散花,群仙跳舞,雪花们在半空中你拉住我,我抱住你,一团团,一簇簇,前拥后挤,犹如无数雪白的棉花球从天空中翻滚而下。

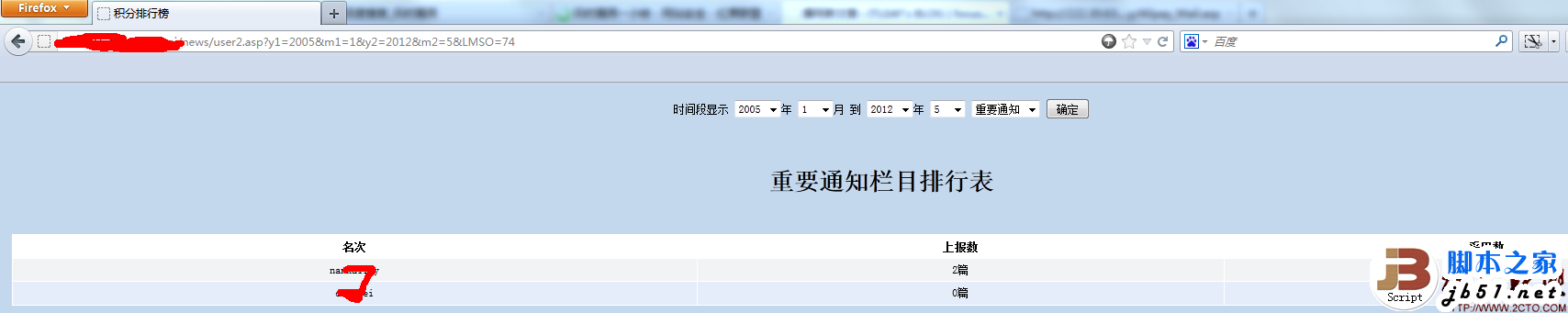

/admin/check.asp

检测后台登陆的地方

复制代码

代码如下:<!--#Include File="../conn.asp"-->

<!--#Include File="../inc/checkstr.asp"-->

<%

If Trim(Request.Cookies("YB_Cookies")) = "" Then

response.Redirect "login.asp"

response.End()

else

dim Rs,SQL

SQL = "SELECT * FROM [YB_Admin] where [Admin_Username] = '"&checkstr(Request.Cookies("YB_Cookies")("Admin_Username"))&"' and [Admin_Password] = '"&checkstr(Request.Cookies("YB_Cookies")("Admin_Password"))&"'"

Set Rs = YB_Conn.Execute(SQL)

if Rs.eof then

response.Redirect "login.asp"

end if

end if

%>

这里对cookies提交没做过滤 直接 利用cookies提交工具提交账户密码为'or'1'='1 即可绕过后台登陆直接进入管理界面。

到此这篇关于WEBSHELL箱子系统V1.0收信箱子代码漏洞分析及如何解决方法就介绍到这了。时间好比一位妙手成春的良医,它能帮助我们医治流血的心灵。时间犹如一个万能的慰藉者,它能开导我们忘记人生的伤痛。时间有如一位循循善诱的智者,他能引导求学者构筑知识的大厦。时间好比一位点屏成蝇的画家,他会帮助勤奋者描绘辉煌的明天。更多相关WEBSHELL箱子系统V1.0收信箱子代码漏洞分析及如何解决方法内容请查看相关栏目,小编编辑不易,再次感谢大家的支持!