配置

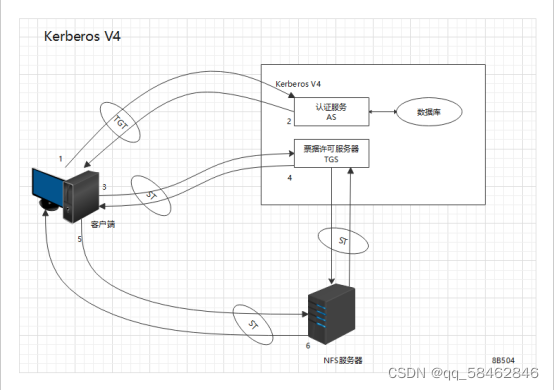

1.Kerberos提供了一个集中式的认证服务器结构,认证服务器的功能式实现用户与其访问的服务器间的相互鉴别。(采用的是对称密钥加密技术)

2.Kerberos单点登录原理图

3.服务环境

| 主机名 | 虚拟机ip |

| www.skills.com | 192.168.10.222 |

| nfs.skills.com | 192.168.10.223 |

| client.skills.com |

192.168.10.224 |

2.关闭防火墙和下载krb5软件包(主服务器(www.skills.com)),并在/etc/hosts里面添加上相对应ip的主机名.(三台节点都要)

5.编辑主配置文件(vim /etc/krb5.conf),将里面所有的EXAMPLE.COM改成自己的域名.

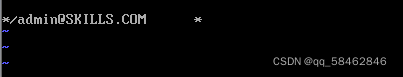

6.修改/var/kerberos/krb5kdc/kadm5.acl,将EXAMPLE.COM改成自己的域名.

[root@www ~]# vim /var/kerberos/krb5kdc/kadm5.acl

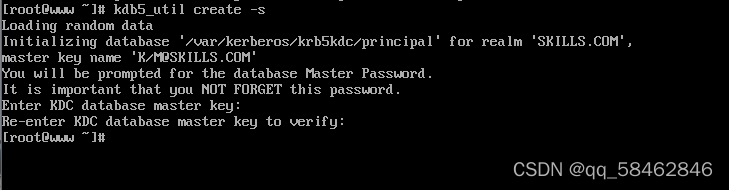

7.初始化KDC数据库,并输入数据库密码

[root@www ~]# kdb5_util create -s

8.重启服务

[root@www ~]# systemctl restart krb5kdc kadmin

[root@www ~]# systemctl enable krb5kdc kadmin

9. 登录Kerberos Server服务 root免密登陆kadmin.local,并创建填加Kerberos用户, 随机生成一个值作为三太节点的key,并下载主服务器的key.

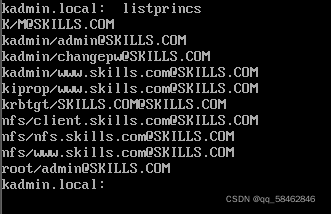

kadmin.local: addprinc root/admin kadmin.local: addprinc -randkey nfs/www.skills.com kadmin.local: addprinc -randkey nfs/nfs.skills.com kadmin.local: addprinc -randkey nfs/client.skills.com kadmin.local: ktadd nfs/www.skills.com

可以用listprincs查看创建的key

可以用listprincs查看创建的key

到这主服务器配置完成。

nfs服务机(nfs.skills.com)

1.下载nfs和kdc安装包

yum -y install krb5-workstation nfs-utils

2.编辑主配置文件(vim /etc/krb5.conf),将里面所有的EXAMPLE.COM改成自己的域名.

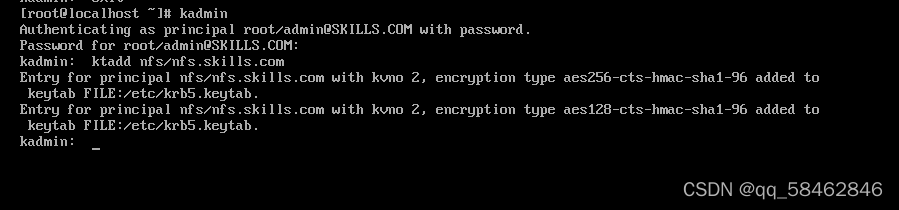

3.密码登陆kdc数据库下载key(kadmin)

kadmin ktadd nfs/nfs.skills.com

4.创建一个需要krb5p加密访问的nfs挂载文件

mkdir /share vim /etc/exports exportfs -rv

配置文件内容(sec是什么的加密方式).

5.重启服务

systemctl restart nfs-server

到这配置完成。

nfs客户机(client.skills.com)

1.因为客户机和nfs主服务器的kdc配置内容相同我们可以用scp传配置文件,但不能用scp传主服务器的配置文件,我们客户机不包含kdc数据库,用主服务器的配置文件会报错找不到数据库。

2.下载nfs和kdc安装包

yum -y install krb5-workstation nfs-utils

3..密码登陆kdc数据库下载key(kadmin)

kadmin ktadd nfs/client.skills.com

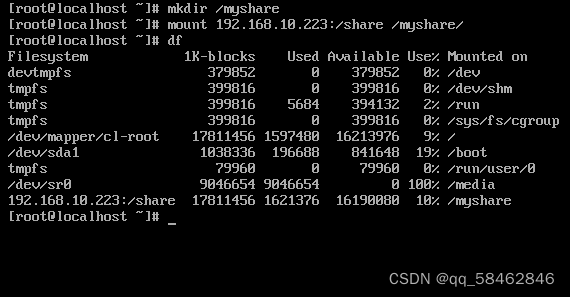

4.,重启服务,创建一个文件夹,挂载share,最后df查看一下.

systemctl restart nfs-server mkdir /myshare mount 192.168.10.223:/share /share df -l

基于kdc加密的nfs挂载成功。

到此这篇关于Centos8搭建基于kdc加密的nfs的文章就介绍到这了,更多相关Centos基于kdc加密nfs内容请搜索好代码网以前的文章或继续浏览下面的相关文章希望大家以后多多支持好代码网!